Awas Penipu Digital Mengincar Akun Aplikasi Anda

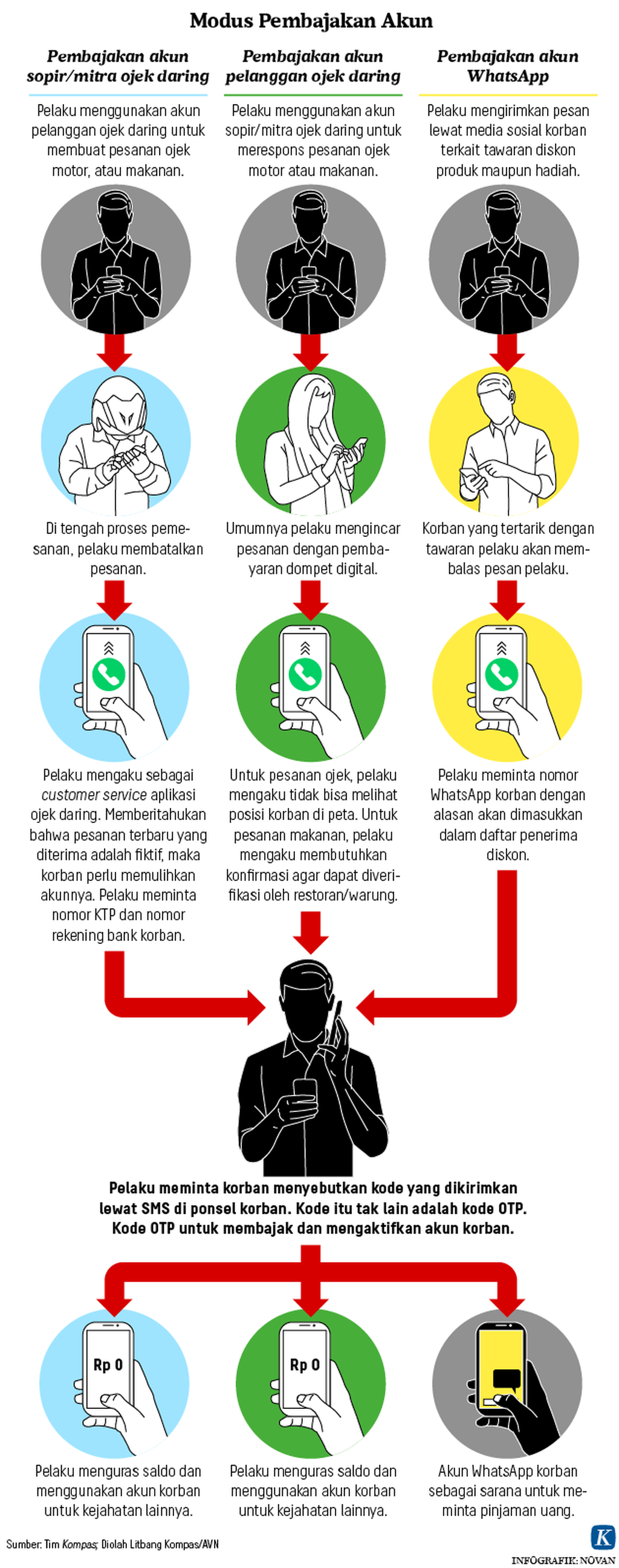

Penipu digital yang mengincar akun aplikasi percakapan maupun layanan transportasi daring yang dilengkapi dompet digital, banyak bergentayangan di Indonesia. Para penipu ini mengincar kode sandi sekali pakai atau OTP.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2019%2F11%2F35c57950-33cf-4249-b485-d1109ce15d63_jpg.jpg)

Polisi menyegel rumah di Jalan Anggrek Neli Murni Kemanggisan, Palmerah, Jakarta Barat, Selasa (26/11/2019), setelah diungkapnya kasus penipuan telekomunikasi oleh warga negara asal China. Polisi menangkap sebanyak 66 warga negara asal China yang diduga kuat sebagai pelaku dibalik aksi kejahatan siber ini.

JAKARTA, KOMPAS - Penipu digital yang mengincar akun aplikasi percakapan maupun layanan transportasi daring yang dilengkapi dompet digital, masih banyak bergentayangan di Indonesia. Alih-alih menggunakan teknologi tinggi, para penipu digital mengandalkan tipu daya untuk menguasai kode sandi sekali pakai atau one-time pasword (OTP) yang dikirimkan aplikator ke pemegang akun dalam bertransaksi.

Sepanjang Januari hingga Februari, investigasi harian Kompas mengungkap betapa mudahnya modus pencurian akun transportasi daring dan aplikasi percakapan seperti WhatsApp (WA). Korban penipuan datang dari berbagai macam kalangan.

Di akun aplikasi ojek daring, pelaku menguras saldo dompet digital dan membajak akun untuk mencuri akun korban lainnya. Di akun WA, pelaku menggunakan akun korban untuk melancarkan penipuan. Pelaku menipu orang-orang yang tergabung dalam satu grup WA bersama korban lalu meminta sejumlah uang.

Kode sandi sekali pakai untuk verifikasi atau one-time password (OTP) menjadi incaran penipu untuk mencuri akun aplikasi yang menjadi tempat peredaran uang dan percakapan. Alih-alih menggunakan teknologi tinggi, pelaku mengandalkan tipu daya untuk menguasai kode itu.

Korban penipuan ini datang dari berbagai macam kalangan. Mulai dari sopir dan pelanggan ojek daring, karyawan perusahaan, hingga penyelenggara negara.

Walaupun dari segi keamanan, setiap kode OTP yang dikirim pengelola aplikasi lewat SMS ke nomor ponsel pengguna, selalu disertai peringatan agar kode itu tak dibagikan kepada siapa pun.

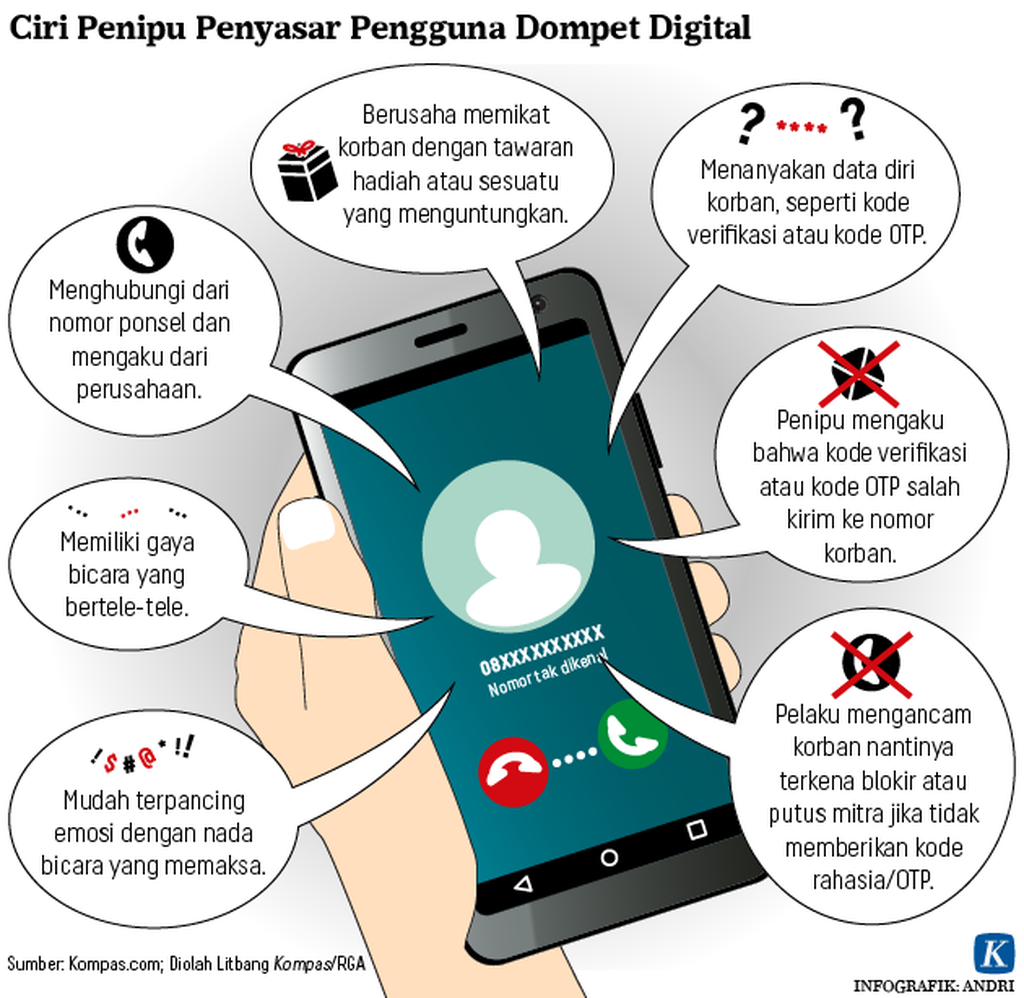

Berdasarkan catatan Direktorat Tindak Pidana Siber, Bareskrim Polri, selama 2019, kepolisian menerima 351 laporan terkait pengambilalihan akun oleh pelaku kejahatan, dengan total nilai kerugian Rp 73 miliar. Modus ini paling banyak dilaporkan masyarakat dari total 1617 laporan penipuan dalam tindak pidana siber.

Tak menutup kemungkinan jumlah laporan ke kepolisian ini hanya fenomena gunung es, karena Kompas menemukan banyak korban pencurian aplikasi ini tidak melaporkan kejahatan yang dialaminya ke kepolisian. Mereka hanya melaporkannya kepada pengelola aplikasi.

Jumlah laporan penipuan menempati urutan teratas terkait kejahatan tindak pidana siber yang dilaporkan masyarakat selama 2019 ke Direktorat Tindak Pidana Siber, Bareskrim Polri.

Kerugian para korban kejahatan ini mulai dari Rp 50.000 sampai Rp 5 juta per orang, termasuk hilangnya pekerjaan karena diputus mitra oleh pengelola ojek daring. Kerugian lainnya adalah akun korban turut dibajak pelaku sebagai sarana melancarkan kejahatannya lagi.

Di akun aplikasi ojek daring, pelaku menguras saldo dompet digital yang terpasang di akun aplikasi milik korban, dan membajaknya sebagai sarana untuk mencuri akun korban lainnya. Di akun Whatsapp, pelaku menggunakan akun korban untuk melancarkan penipuan. Dengan membajak akun WA korban, pelaku menipu orang-orang yang tergabung dalam satu grup WA bersama korban, meminta sejumlah uang dengan berbagai macam alasan.

Hanny (39), karyawan sebuah perusahaan asuransi mengungkapkan, akun aplikasi Gojek miliknya sempat hampir dicuri. Hanny menuturkan pada 17 Januari pukul 23.00, ia memesan Gojek dengan rute Blok M, Jakarta, menuju Depok, Jawa Barat dan akan membayarnya dengan dompet digital Gopay.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2019%2F11%2Fcc715e56-46fe-4890-b54a-2c0a9343337a_jpg.jpg)

Sejumlah ponsel untuk melakukan penipuan telekomunikasi yang tersimpan dalam sebuah rumah di Kemanggisan, Palmerah, Jakarta Barat, Senin (25/11/2019) malam. Polisi menangkap sebanyak 66 warga negara asal China yang diduga kuat terlibat aksi kejahatan ini.

Pesanan direspons akun mitra Gojek atas nama AA Wahyu Supriadin. Padahal pemilik asli akun AA Wahyu Supriadin berada di Bandung, Jawa Barat. Akun Gojek milik Wahyu dicuri penipu pada 17 Januari, pukul 19.30, sekitar 3 jam sebelum Hanny memesan ojek.

Mencuri akun

Bagaimana akun Gojek Wahyu bisa dicuri? Wahyu yang ditemui di tempat tinggalnya, Bandung Barat menuturkan, pada 17 Januari ia sempat menerima pesanan dengan lokasi penjemputan di Muara Ciwidey, Bandung. Pemesan sempat menghubungi Wahyu lewat nomor ponsel dengan kode negara +91.

Setelah sampai di lokasi penjemputan, Wahyu dihubungi pelaku yang mengaku customer service Gojek dengan nomor ponsel 085783276711, dan memberitahukannya bahwa pesanan yang masuk ke akunnya adalah fiktif.

“Bapak kena order fiktif. Saya dari pihak Gojek, saya mohon minta bantuan agar cancel (pesanan yang masuk). Tetapi saya minta bapak ikuti perintah saya,” tutur Wahyu menirukan permintaan pelaku yang mengaku sebagai CS Gojek itu.

Wahyu mengaku selama ini belum pernah dihubungi manajemen Gojek sehingga ia percaya saja dengan penjelasan pelaku. Pelaku kemudian memintanya menyebutkan nomor rekening bank, dan data identitas pribadi lainnya. Untuk rekening bank, Wahyu mengaku tidak memilikinya karena ia menggunakan nomor ponsel sebagai rekening untuk menyimpan uang hasil kerjanya sebagai mitra Gojek.

Setelah meninggalkan kawasan Muara Ciwidey, Wahyu kembali ke tempatnya bekerja sebagai tenaga administrasi di gudang bahan kimia. Setibanya di gudang, ia dihubungi lagi oleh pelaku dan memintanya keluar dari aplikasi Gojek dengan cara memilih Sign Out dengan nomor ponsel berbeda. Sejak itu, lanjutnya, akunnya dicuri pelaku dan ia tak bisa lagi menguasai akunnya. Saldo hasil kerjanya mengojek sebesar Rp 51.000 pun dikuras pelaku dengan dibelikan pulsa, dan hanya disisakan Rp 69.

“Sekitar pukul 20.00, saya dihubungi pelanggan. Saya beritahukan ke dia, bahwa akun saya baru saja dibajak, dan saya minta dia membatalkan pesanan (karena yang menggunakan akunnya adalah penjahat),” jelasnya.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2020%2F02%2F20200214spw-lipsus-pembajakan-akun-3_1581674738.jpg)

Pengemudi Gojek AA AA Wahyu Supriadin saat ditemui di tempat kerjanya di Kabupaten Bandung, Jawa Barat pada Kamis (30/1/2020). Wahyu mengaku diperdaya untuk memberikan kode OTP akun sopir Gojek miliknya kepada penipu.

Namun nahas, kejadian ini malah membuat Wahyu diputus sebagai mitra oleh Gojek pada 31 Januari lalu. Pemutusan mitra itu diterima Wahyu melalui surat elektronik, yang isinya memberitahukan bahwa setelah dilakukan pemeriksaan data terkait maka diputuskan permohonan banding ditolak sehingga kemitraan dengan Gojek berakhir. “Padahal akun saya yang dibajak,” ucapnya.

Pelaku yang mencuri akun Wahyu inilah yang kemudian berusaha menipu Hanny. Pelaku menghubungi Hanny dengan nomor ponsel lain, nomor berbeda dengan yang tertera di akun Gojek Wahyu.

Pelaku memberitahu bahwa posisi Hanny tak ditemukan di peta aplikasi Gojek. Hanny kemudian diminta menyebutkan kode 4 angka yang dikirimkan lewat pesan singkat SMS dengan dalih agar posisinya dapat muncul di peta aplikasi.

Pencuri yang hendak mengambil alih akun milik Hanny ini dapat menjalankan aksinya dengan mulus karena pelaku berlindung di balik akun sopir ojek daring yang telah dicurinya.

Kode yang diminta itu tak lain adalah OTP yang dikirimkan oleh sistem aplikasi Gojek ke nomor ponsel Hanny lewat SMS. Diduga saat itu pelaku tengah berupaya menguasai akun Gojek Hanny. Caranya pelaku mendaftarkan nomor ponsel akun Gojek Hanny ke aplikasi Gojek yang baru. Secara otomatis, kode OTP akan dikirimkan oleh sistem Gojek ke nomor ponsel yang didaftarkan.

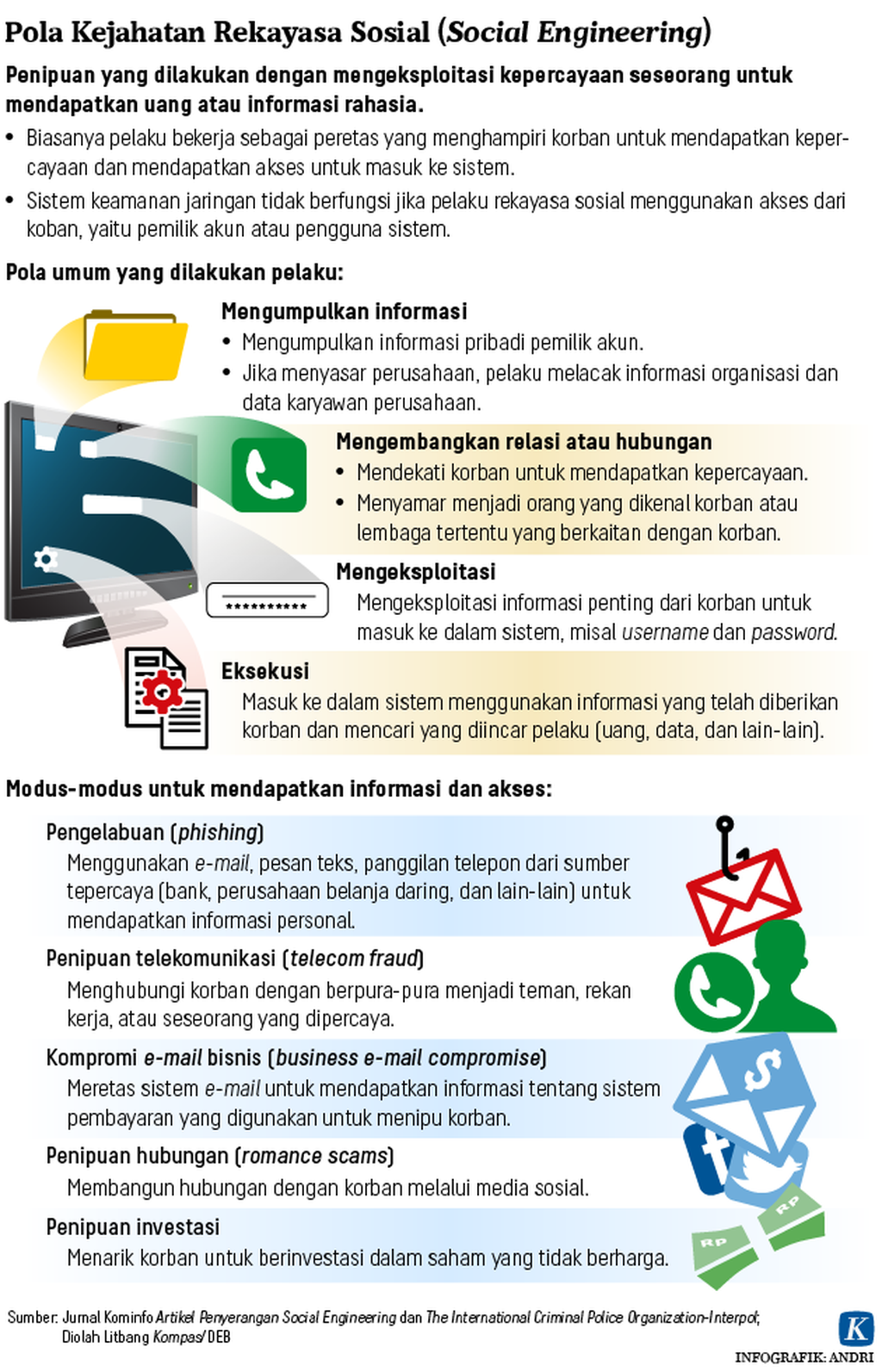

Di kalangan pegiat siber, modus penipuan terhadap Hanny dikenal dengan metode rekayasa sosial (social engineering). Saat Hanny diminta menyerahkan kode OTP itulah sedang terjadi rekayasa sosial penjahat terhadap korbannya. Hanny sedang ditipu daya agar dia menyerahkan OTP yang dikirim Gojek ke nomor ponselnya. Beruntung Hanny sadar bahwa dia sedang dicoba ditipu. Hanny pun tak menyerahkan OTP ke pelaku.

Hanny sempat bimbang atas permintaan kode 4 angka itu, karena belum pernah ada sopir Gojek yang meminta kode apa pun kepadanya. Sebagai karyawan asuransi ia pun menyadari kode yang diminta itu adalah OTP yang menjadi sandi masuk untuk menggunakan sekaligus menguasai akun Gojek miliknya.

Untuk menepis keraguannya, ia meminta pertimbangan temannya yang sama-sama sedang menunggu jemputan ojek daring. “Teman saya bilang, jangan, jangan. Kemudian saya bilang (ke pelaku), ya sudah mas, saya cancel (batalkan pesanan),” tutur Hanny.

Alih-alih menuruti keinginan Hanny, pelaku malah mengancam Hanny. “ Terus dia (si pelaku) bilang, mbak kok begitu sih, ini merusak performa saya. Aplikasi mbak bisa ke-block loh kalau saya lapor ke Gojek bahwa mbak sebagai customer itu enggak benar, karena saya dirugikan. Kalau mbak cancel, nanti saya cari loh,” tutur Hanny menirukan ancaman pelaku.

Hanny tetap mengabaikan ancaman pelaku, sehingga akun Gojek miliknya selamat dari pembajakan. Kejadian itu pun ia laporkan ke pihak Gojek, dengan mengirimkan foto tangkapan layar akun Gojek atas nama Wahyu. Lewat surat elektronik, menurut Hanny, pihak Gojek memberitahukan bahwa laporannya akan ditindaklanjuti. “Tapi enggak ada report (dari Gojek), orang ini (pelaku) akan diapain,” ucapnya dengan nada kesal.

Hanny menduga pelaku merespons pesanannya karena mengincar saldo Gopay miliknya. "Karena tarif ongkosnya juga lumayan (besar) kan. Mungkin dikiranya saldo Gopay saya juga besar,” jelas Hanny.

Pencuri yang hendak mengambil alih akun milik Hanny ini dapat menjalankan aksinya dengan mulus karena pelaku berlindung di balik akun sopir ojek daring yang telah dicurinya. Patut diduga kejahatan ini dilakukan oleh pelaku yang spesialis pencurian akun ojek daring.

Sementara Wahyu, akibat pencurian akunnya sebagai mitra pengemudi Gojek, tak bisa menarik ojek lagi. Hingga akhir Januari lalu, Wahyu belum bisa menarik ojek karena akun Gojek miliknya masih dinon-aktifkan.

“Ini saya bisa masuk akun Gojek, tetapi aplikasinya tidak berfungsi. Tidak ada order yang masuk karena tidak diaktifkan oleh pihak Gojek,” jelasnya.

Wahyu pun memmbenarkan akun Gojek yang dipotret oleh Hanny itu adalah akun miliknya. Ia pun menunjukkan akun Gojek miliknya yang memiliki nama dan nomor polisi sepeda motor yang sama dengan akun sopir Gojek yang dipotret Hanny. Nomor polisi sepeda motor yang tertera di akun Gojek Wahyu sama persis dengan nomor polisi pada motor yang digunakan Wahyu untuk beraktivitas sehari-hari.

Wahyu mengungkapkan, sejak akunnya dicuri oleh penipu pada 17 Januari, pukul 19.30, ia meminta pihak Gojek memblokir akunnya. Permohonan pemblokiran itu diajukan lewat surat elektronik pukul 21.30, dua jam setelah akunnya dicuri. “Saya minta blokir, saya khawatir digunakan macam-macam (oleh pelaku),” tuturnya.

Memancing pelaku

Pelaku penipuan terhadap Hanny dan Wahyu sempat dipancing dengan dihubungi nomornya di 081373061858. Ini nomor yang digunakan pelaku untuk menghubungi Hanny.

Kepada pelaku, sempat ditanyakan lebih dahulu apakah nomor yang dihubungi tersebut merupakan nomor sopir Gojek bernama Wahyu. Pelaku pun mengonfirmasinya dan menyatakan dirinya sebagai Wahyu. Namun suara pelaku ini sama sekali berbeda dengan suara Wahyu saat ditemui di Bandung.

Pelaku sempat diam beberapa saat ketika ditanya soal orderan yang dia terima. Pelaku mengaku tak ada pesanan itu yang masuk ke akunnya. Selama 1 menit kemudian pelaku tak bersuara. Namun kemudian tiba-tiba pelaku memerintahkan untuk menyebutkan kode 4 angka OTP yang dikirimkan lewat SMS ke nomor yang digunakan untuk menghubunginya. Mirip modus pembajakan akun Gojek yang sama seperti dialami Hanny.

Saat itu pelaku beralasan kode itu dibutuhkan agar akun Gojek dapat disinkronisasi, sehingga orderan bisa segara dilaksanakan.

Dengan modus hampir serupa, sopir ojek mitra Grab juga pernah ada yang mengalami penipuan serupa. Fadli (38), salah satunya, akun Grab miliknya dicuri pada 2018 lalu. Menurutnya, pelaku menggunakan modus memesan makanan, tetapi pesanan itu kemudian secara tiba-tiba dibatalkan. Tak lama kemudian pelaku yang mengaku CS Grab menghubunginya lewat telepon dan memberitahukan bahwa pesanan makanan yang baru saja dibatalkan itu adalah pesanan fiktif.

“Pelaku (yang mengaku CS Grab) sampaikan, agar akun saya aman maka saya harus memberikan kode yang dikirim. Dia bilang nomor itu yang bisa membuat akun saya tidak kena suspend (non-aktif sementara). Dia menakut-nakutinya begitu,” tuturnya.

Karena mempercayai omongan pelaku, Fadli menyebutkan kode OTP sebanyak 6 angka yang masuk ke kotak SMS di ponselnya. Tak lama kemudian akun Grab miliknya keluar otomatis dan dikuasai pelaku. Setelah akunnya dipulihkan, ditemukan saldo Rp 480.000 hasil kerjanya menarik ojek yang tersimpan di akunnya itu telah dikuras pelaku.

Untuk saat ini, Fadli mengaku, sudah tak terlampau khawatir karena Grab telah menerapkan verifikasi wajah bagi mitra Grab untuk menggunakan akunnya. Kompas pun menemukan, verifikasi wajah ini juga diterapkan pada akun pelanggan Grab. "Adanya verifikasi muka ini, kemungkinan sulit untuk dibajak. Apalagi saat verifikasi harus menganggukan kepala," katanya.

Diminta transfer uang

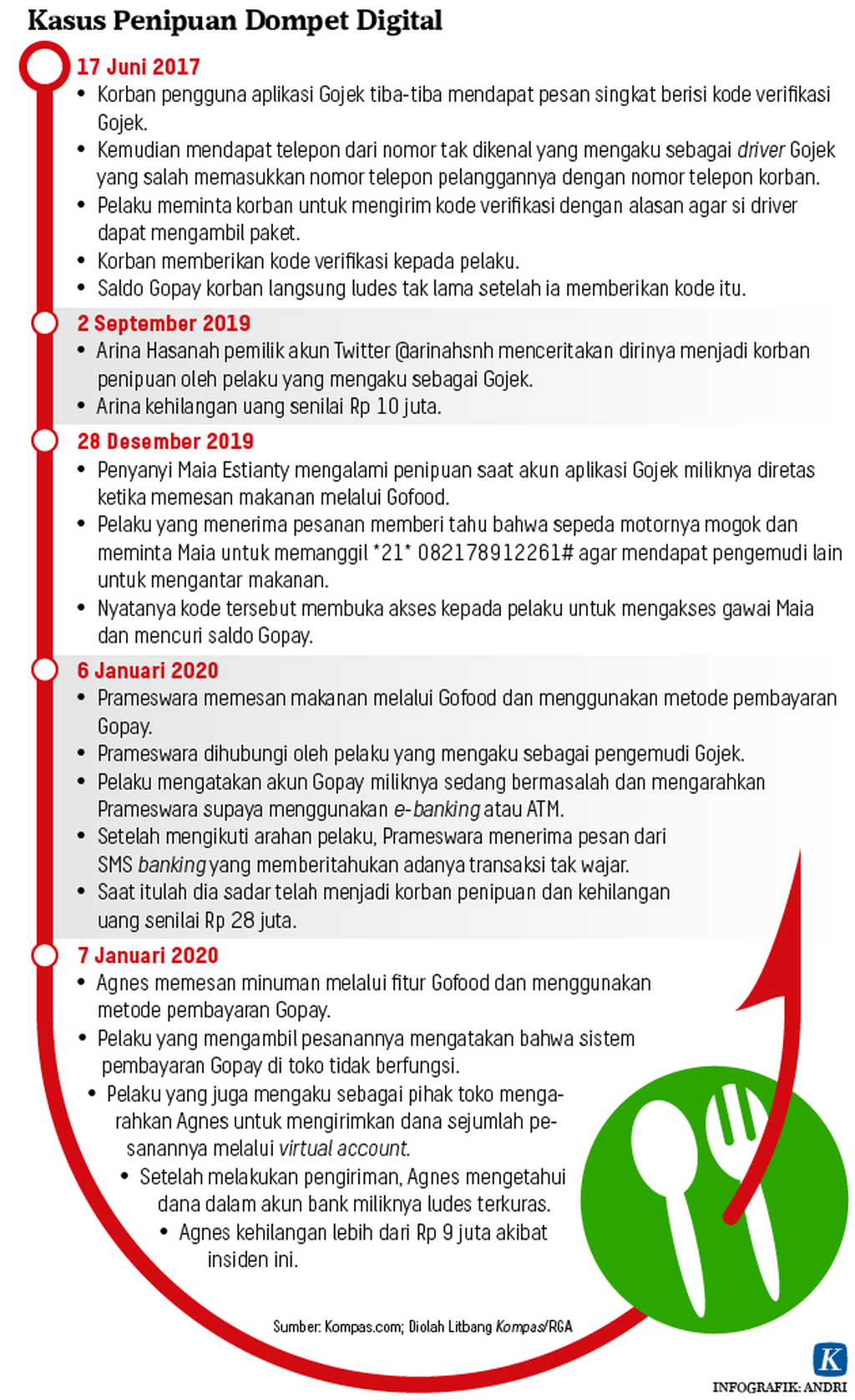

Modus pencurian akun Whatsapp pun tak jauh berbeda dengan pembajakan akun aplikasi ojek daring. Selama pelaku bisa memperoleh kode OTP dari pemilik akun maka pelaku pun bisa menguasai akun WA korban. Pembajakan ini salah satunya dialami anggota DPR, Andreas Hugo Pareira, pada akhir Desember 2019 lalu.

Andreas mengungkapkan, pembajakan itu terjadi lantaran ada seseorang yang tak lain adalah pelaku, menghubunginya lewat akun Instagram. Dengan mengaku sebagai penyedia jasa perjalanan, pelaku menjanjikan diskon besar untuk biaya perjalanan ke luar negeri. Andreas pun tertarik dan menanggapi tawaran itu.

Pelaku kemudian meminta nomor Whatsapp Andreas sebagai bentuk pemesanan. Setelah mendapat nomor WA, pelaku mulai menjalankan aksinya dengan meminta kode khusus yang diterima Andreas lewat pesan SMS. Pelaku mengklaim bahwa kode itu dikirimkan oleh dia untuk keperluan pendaftaran dan verifikasi. Padahal, kode tersebut merupakan OTP yang dikirimkan secara otomatis oleh sistem aplikasi WA, karena di saat itu ada pihak lain sedang mendaftarkan nomor WA Andreas ke aplikasi WA yang baru.

Andreas mengikuti perintah pelaku dan menyebutkan kode itu kepada pelaku. Tak lama kemudian, pelaku berhasil mengambilalih akun WA Andreas. Pelaku menggunakan akun itu untuk menipu dengan cara berpura-pura sebagai Andreas dan mengirimkan percakapan ke beberapa rekan Andreas yang isinya permintaan transfer uang Rp 5 juta ke rekening BRI atas nama Ali Budin Baso.

“Ketika saya kirimkan (kode OTP) ke dia, beberapa saat kemudian banyak telepon masuk ke saya. Mereka tanya kamu sedang dalam masalah apa kok minta ditransfer. Saya kaget dan langsung sadar kalau WA saya di-hack (diretas),” ungkap Andreas.

Kristo, staf tenaga ahli Andreas yang turut menerima pesan itu pun langsung mentransfer Rp 5 juta ke rekening yang diberikan pelaku. Kristo tidak memiliki kecurigaan terhadap pesan tersebut karena 15 menit sebelumnya dia masih berkomunikasi normal dengan Andreas lewat WA.

Pencurian akun Whatsapp menjadi salah satu kejahatan yang perlu diwaspadai para pengguna aplikasi percakapan ini. Peringatan ini disampaikan Direktorat Tindak Pidana Siber, Bareskrim Polri melalui akun Instagram, @ccicpolri.

Setelah menyadari ulah pelaku, Andreas kemudian berusaha mengambil kembali akun WA miliknya. Namun setelah berhasil memperoleh, dia masih tidak dapat masuk ke akunnya karena pelaku memasang PIN tambahan (two step verification) pada akun tersebut. Dia pun mengirimkan email ke support Whatsapp agar akunnya dapat dibuka. Karena sudah terpasang PIN, Andreas pun baru bisa mengaktifkan akun WA miliknya sembilan hari kemudian.

Ketika saya kirimkan kode OTP ke pelaku, beberapa saat kemudian banyak telepon masuk ke saya. Mereka tanya kamu sedang dalam masalah apa kok minta ditransfer. Saya kaget dan langsung sadar kalau WA saya diretas

Sementara dari hasil simulasi, ditemukan setiap akun WA yang diambil alih pihak lain hanya menampilkan kotak percakapan Grup WA. Ada pun percakapan perorangan tidak muncul. Diduga pelaku menyebarkan pesan permintaan uang kepada orang-orang yang ada di Grup WA.

Fitur Pengamanan

Saat dikonfirmasi, pihak Gojek dan Whatsapp menyampaikan, sebagai pengelola aplikasi mereka telah berupaya meningkatkan kualitas keamanan aplikasi dengan berbagai fitur yang mampu menjaga keamanan pengguna.

Senior Manager Corporate Affair Gojek, Teuku Pravinanda menyampaikan, kode OTP yang dikirim ke pengguna aplikasi Gojek hanya berlaku 30 detik dan disertai dengan peringatan agar kode itu tidak dibagikan kepada siapa pun. Diterapkan pula PIN untuk transaksi Gopay. Gojek juga memberikan peringatan tambahan jika ada aktivitas mencurigakan, yang diberikan di dalam kolom percakapan aplikasi,

"Gojek juga telah menerapkan fitur penyamaran nomor telepon secara bertahap untuk menjaga kerahasiaan data berupa nomor telepon," jelasnya.

Lebih lanjut disampaikan Teuku, jika pelaku beraksi menggunakan akun mitra Gojek yang diperoleh dengan cara tipu daya maka Gojek akan menonaktifkan akun mitra tersebut. Selain itu, Gojek siap membantu korban, menyediakan bukti-bukti guna proses pelaporan ke kepolisian.

Terkait pengamanan akun, Direktur Komunikasi WhatsApp Asia Pasific, Sravanthi Dev menyampaikan, bahwa Whatsapp telah memberikan pengamanan lapis ke dua agar akun WA tak mudah diretas pihak lain. “Whatsapp telah menyediakan fitur verifikasi dua langkah. Dengan fitur ini pengguna dapat memasang 6 angka sandi atau PIN pada akun WA miliknya. Fitur ini dapat melindungi akun WA dari peretasan oleh pihak lain,” jelasnya.

Sementara hingga kini Grab tidak memberikan konfirmasi terkait pencurian akun Grab. Walaupun pada mulanya pihak Grab menanggapi permohonan konfirmasi Kompas.

Manipulasi Psikologis

Kriminolog Universitas Indonesia, Adrianus Meliala mengungkapkan, pencurian akun aplikasi ini sesungguhnya kejahatan biasa yang menggunakan siber. Pelaku menjerat para korbannya dengan melakukan manipulasi psikologis. Manipulasi itu dilakukan dengan mengombinasikan empat hal.

Pertama, pelaku membuat skenario yang serasional mungkin sehingga dipercaya korban. Kedua, pelaku mencari orang yang dapat dijadikan korban, yang profilnya sesuai dengan kejahatan yang dilancarkannya.

Pelaku sengaja menjaring korbannya di jam sibuk. Dengan asumsi, orang yang dimintai kode OTP di jam sibuk biasanya terpecah konsentrasinya sehingga tidak menggunakan seluruh kesadarannya saat menyerahkan kode itu

Ketiga, pelaku sengaja menjaring korbannya di jam sibuk. Dengan asumsi, orang yang dimintai kode OTP di jam sibuk biasanya terpecah konsentrasinya sehingga tidak menggunakan seluruh kesadarannya saat menyerahkan kode itu. Keempat, pelaku memakai unsur ketergesaan sehingga korban terdesak untuk mengambil keputusan dengan cepat.

“Jadi dia (pelaku) memaksa dengan sangat halus, sehingga kita tidak berpikir panjang lagi, dan segera iya (menyerahkan kode OTP),” jelas Adrianus.

/https%3A%2F%2Fkompas.id%2Fwp-content%2Fuploads%2F2019%2F08%2F20190812abk3_1565619770.jpg)

Kriminolog Universitas Indonesia, dan juga anggota Ombudsman Republik Indonesia, Prof Adrianus Meliala

Adrianus menduga, pelaku dapat melancarkan aksinya dengan lihai karena pelaku memang sudah pintar sekali memakai keempat faktor itu. Dalam hal ini pelaku memakai pendekatan yang menurut bahasa populis adalah “memanah dari atas punggung kuda yang berlari,”.

“Bayangkan memanah saja sudah susah. Apalagi ini memanah di punggung kuda, kan tambah susah. Kemudian memanah di punggung kuda yang berlari pula,” jelasnya.

Dengan pendekatan ini, menurut Adrianus, pelaku memiliki keyakinan bahwa dari 10 orang yang ditarget, maka setidaknya ada satu yang dapat dijatuhkan. “Begitu dapat (korbannya) maka tentu dari segi keuntungannya itu akan bisa menutupi semua cost yang dikeluarkan. Tentu di sini biayanya itu kan lebih pada cost pulsa saja kan,” jelasnya.

Psikolog Ratih Ibrahim mengatakan, siapa pun bisa terjerat menjadi korban dalam kejahatan ini, karena pelaku mengandalkan tipu daya untuk mencuri akun aplikasi. Korbannya bisa datang dari tingkat pendidikan maupun kelas sosial apa pun.

Menurut Ratih, satu-satunya cara untuk menangkal kejahatan itu adalah dengan bersikap waspada. “Namun jika kita waspada terus-menerus itu kan melelahkan. Jadi memang pasti ada saja pada fase-fase tertentu kita lengah (sehingga tetap rawan terjerat tipu daya pelaku),” terangnya.

Pengelola aplikasi dapat aktif lapor ke polisi

Seperti diungkapkan Hanny, ia berharap agar pengelola aplikasi dapat aktif melaporkan ke kepolisian untuk setiap penipuan yang diadukan pengguna aplikasi. "Seperti pengalaman saya, pihak pengelola aplikasi hanya menyampaikan akan ditindaklanjuti. Tetapi kita tidak diberitahu tindak lanjutnya seperti apa," jelasnya.

Direktur Jenderal Aplikasi Informatika, Kementerian Komunikasi dan Informatika, Semuel Abrijani Pangerapan menyampaikan, jika melihat OTP itu diberikan korban kepada pelaku secara sukarela maka dapat saja dianggap itu terjadi atas persetujuan korban.

Namun, lanjut Semuel, karena pemberian OTP itu terjadi karena ada unsur tipu daya yang dilakukan pelaku maka pihak yang dirugikan dapat memperkarakan kejahatan tersebut. Hal itu diatur dalam Pasal 378 Kitab Undang-Undang Hukum Pidana tentang penipuan, dan Pasal 28 ayat 1 Undang-Undang Nomor 11 Tahun 2008 tentang penyebaran berita bohong dan menyesatkan yang mengakibatkan kerugian konsumen dalam transaksi elektronik.

Semuel mengatakan, semestinya pengelola aplikasi menginvestigasi setiap kasus penipuan yang dialami pengguna aplikasinya. Apalagi semua aktivitas di ruang digital itu terekam dan meninggalkan jejak sehingga setiap pelaku yang terlibat penipuan ini dapat dilacak keberadaannya.

“Menurut saya, (investigasi) harus dilakukan (pengelola aplikasi). Setiap kasus ini harus dilakukan (pengungkapan) sampai habis. Selain bisa menimbulkan efek jera, ini juga bentuk dari edukasi,” jelasnya.

Semuel pun mengingatkan para pengelola aplikasi agar tak ragu mengungkap penipuan yang menimpa para pengguna aplikasinya. Hal itu tak akan meruntuhkan kepercayaan publik, sebaliknya jika pengelola aplikasi mengupayakan hal itu maka pengelola menunjukkan ketangguhan sistemnya.

“Pengelola aplikasi harus memiliki keyakinan. Eh kalau kamu ditipu, kita bisa cari orangnya sampai ketemu! Nah itu kan artinya sistemnya handal,” jelasnya. (DVD/BKY)